- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Türkçe

- العربية

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Gaeilge

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

पहुँच नियन्त्रणमा हेर्नको लागि 9 उदीयमान प्रवृत्तिहरू

2021-12-08

नयाँ र विकसित पहुँच नियन्त्रण प्रविधिहरूले कार्यसम्पादन, दक्षता र लागत-प्रभावकारितामा सुधारहरू प्रदान गर्न जारी राख्दा, यी प्रणालीहरूको लागि सम्भावित अनुप्रयोगहरू तिनीहरूको परम्परागत परिनियोजनहरू भन्दा धेरै विस्तार हुँदैछन्। विशेष गरी, नेटवर्क र सफ्टवेयर-आधारित समाधानहरूले सुरक्षामा पहुँच नियन्त्रण प्रणालीहरूको बढ्दो भूमिका, साथै अन्य क्षेत्रहरूमा महत्त्वपूर्ण प्रभाव पारेको छ।

थपिएको बोनसको रूपमा, परिष्कृत सुविधाहरू र कार्यक्षमताले डिलरहरू र इन्टिग्रेटरहरूलाई उनीहरूको अन्तिम प्रयोगकर्ता ग्राहकहरूलाई उच्च उन्नत प्रणालीहरू प्रदान गर्न सम्भव बनाउँदछ जसले सुरक्षा सुधार गर्दछ र परिचालन लक्ष्यहरूमा योगदान पुर्याउँछ र साथै संगठनहरू बीच सामान्य भएको कडा बजेटको प्रकारमा फिट हुन्छ। सबै प्रकारका।

पहुँच नियन्त्रण प्रणालीहरूको वृद्धि हेर्नको लागि रोमाञ्चक छ, र नवीनतम घटनाक्रमहरूमा अद्यावधिक रहन महत्त्वपूर्ण छ। भविष्यको लागि योजना बनाउन मद्दत गर्न, यहाँ नौ प्रवृतिहरू छन् जसले पहुँच नियन्त्रण स्थानमा महत्त्वपूर्ण प्रभाव पार्नेछ।

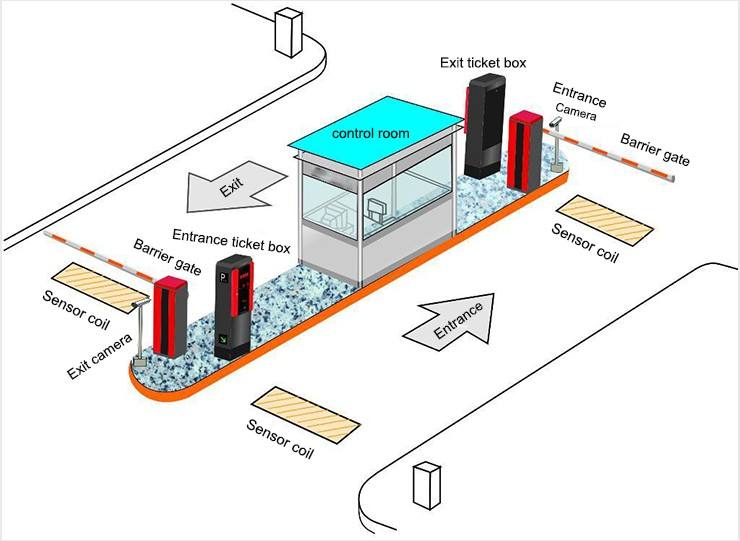

सञ्जाल प्रणालीहरू

आगामी वर्षहरूमा, पहुँच नियन्त्रण प्रणालीहरू अब सुरक्षा र गैर-सुरक्षा प्रणालीहरू सहित अन्य डेटा स्रोतहरूबाट अलग र अलग रहने छैनन्। यसको सट्टा, सञ्जाल प्रणालीहरूको रूपमा, तिनीहरूले डेटाको रूपमा जानकारी र बुद्धिमत्ता प्रदान गर्नेछन् जसले भविष्यवाणी विश्लेषणको उदीयमान मोडेलमा योगदान पुर्याउँछ, यसरी प्रतिक्रियाशीलबाट सक्रिय सुरक्षामा सर्ने उद्योगको क्षमतालाई अगाडि बढाउँछ।

एकीकृत प्रणालीहरूले प्रयोगकर्ताहरूलाई सुविधा वा स्थानको अवस्था निगरानी गर्न एकल नियन्त्रण प्लेटफर्म प्रयोग गर्ने क्षमता प्रदान गर्दछ र भिडियो निगरानी, भिडियो व्यवस्थापन, आगन्तुक व्यवस्थापन, समय र उपस्थिति, अलार्म, फोटो-इमेजिङ, ब्याजिङ, लिफ्ट नियन्त्रण, निर्माण नियन्त्रण र धेरै प्रणालीहरू। यो सबै IP-आधारित प्रणालीहरूको लागि सत्य हो, किनकि इन्टरनेट अफ थिंग्स परिपक्व हुन्छ र अधिक शक्तिशाली सफ्टवेयर उत्पादन गरिएको डाटाको विशाल मात्रालाई प्रशोधन र विश्लेषण गर्नको लागि विकसित गरिएको छ।

अनुकूलता

एउटा क्षेत्र जहाँ सफ्टवेयर-आधारित नियन्त्रकहरू र अन्य प्रविधिहरू चम्किन्छन् अन्त प्रयोगकर्ताहरूलाई पहुँच नियन्त्रणमा उनीहरूको अघिल्लो र भविष्यका लगानीहरू दुवै सुरक्षित गर्न अनुमति दिनु हो। यी समाधानहरू ब्याकवर्ड मिल्दो छन्, उत्कृष्ट नस्ल प्रणालीहरू सक्षम पार्दै र नयाँ वा अवस्थित स्थापनाहरूमा एकरूपता ल्याउन सजिलो बनाउँदै।

नयाँ ग्रहण गर्न समय लाग्छ, र पहुँच नियन्त्रण प्रविधिहरू अझ बलियो हुँदै जाँदा र सुरक्षा र सञ्चालनहरूमा ठूलो भूमिका खेल्ने हुँदा अवस्थित र नयाँ समाधानहरू एकसाथ रहनु पर्ने लामो समयावधि हुनेछ। यस कारणका लागि, नयाँ सफ्टवेयर र प्रणालीहरूको लागि अवस्थित टेक्नोलोजी लगानीहरूसँग पछाडि मिल्दो हुनु आवश्यक छ। अपग्रेडहरूले उनीहरूको सुरक्षा आवश्यकताहरू पूरा गर्न सक्छन् भन्ने कुरा सुनिश्चित गर्नका लागि प्रयोगकर्ताहरूसँग बहुविध विकल्पहरू उपलब्ध हुनुपर्दछ जबकि बजेटको बाधाहरूमा पनि फिट हुन्छ।

केही पहुँच नियन्त्रण निर्माताहरूले तिनीहरूको नयाँ सफ्टवेयरको साथ लिगेसी नियन्त्रकहरू र तारहरू समायोजन गर्ने यो क्षमता त्यागेका छन्, जसले दुर्भाग्यवश रिप र डिप्लोइमेन्टहरू तिनीहरूको अन्तिम प्रयोगकर्ताहरूको लागि मात्र विकल्प बनाउँदछ। सुसमाचार यो हो कि त्यहाँ प्रविधिहरू उपलब्ध छन् जसले 485 वा 422 प्रोटोकलहरू स्थापित पाठकहरूसँग प्रयोग गर्न अवस्थित एनालग ट्विस्टेड जोडी केबलिङलाई अनुमति दिन्छ। यी समाधानहरूको साथ, प्रतिस्थापन गर्न आवश्यक उपकरणहरू मात्र नियन्त्रकहरू हुन्। केहि अवस्थामा, तिनीहरू प्रतिस्थापनको सट्टा पुन: इन्जिनियरिङ गर्न सकिन्छ, त्यसैले केवल हेड एन्डमा स्थापित केन्द्रीकृत सफ्टवेयर प्रतिस्थापन गर्न आवश्यक हुनेछ। एकल वा समूहको रूपमा लिइएको, यी प्रविधिको प्रगतिले समय र पैसा दुवैको ठूलो बचत गर्न सक्छ, जसले डिलरहरू, एकीकृतकर्ताहरू र अन्तिम प्रयोगकर्ताहरूलाई धेरै खुसी बनाउँछ।

व्यवस्थित पहुँच नियन्त्रण

केही सफ्टवेयर-आधारित पहुँच नियन्त्रण समाधानहरूले पुरानो प्रणालीहरू भएका ग्राहकहरूसँग भविष्यको व्यापार विकासको लागि कुञ्जी पनि राख्छन्। ब्याकवर्ड मिल्दो पहुँच समाधानहरूले डीलरहरू र इन्टिग्रेटरहरूलाई व्यवस्थित सेवाको रूपमा पहुँच नियन्त्रण प्रस्ताव गर्न अनुमति दिन आवश्यक उन्नत वास्तुकला प्रदान गर्दछ। आवर्ती मासिक राजस्व उत्पन्न गर्ने यो अवसर अब बहु-ग्राहक कार्यक्षमताको साथ सम्भव छ जुन एकल मेरुदण्डमा बहुविध प्रणालीहरू प्रबन्ध गर्न र नियन्त्रण गर्न सक्षम पूर्वाधारहरू जस्तै धेरै भाडामा बस्ने सुविधाहरूमा पाइन्छ।

उपकरणहरू

नयाँ नेटवर्क उपकरणहरू साइट प्रणाली सेटअप, अनुप्रयोग स्थापना र अनुकूलनको लागि सजिलो र अधिक कुशल पूर्व-कन्फिगर हुनेछ। उदाहरणका लागि, अन-बोर्ड क्षमताहरूले प्रयोगकर्ताहरूलाई कुनै पनि LAN-जडित पीसीबाट सर्टकट सुरु गरेर नेटवर्क उपकरणमा जडान गर्न अनुमति दिनेछ। यसले सफ्टवेयर र सर्भरहरू डिप्लोय वा स्थापना गर्ने आवश्यकतालाई हटाएर स्थापना समयलाई धेरै कम गर्नेछ।

सुरक्षाभन्दा बाहिर

सफ्टवेयरमा आधारित पहुँच नियन्त्रण प्रणालीहरूले परम्परागत भौतिक सुरक्षा क्षेत्रभन्दा बाहिर गएर व्यवसाय सञ्चालनमा योगदान पु¥याउने ठूलो सम्भावनाको परिचय दिइरहेका छन्। यस प्रकारको अभिनव अनुप्रयोगको एउटा उदाहरण विद्यालय प्रणालीमा देख्न सकिन्छ जुन नयाँ सुविधा निर्माणको क्रममा प्रयोगमा रहेका पोर्टेबल कक्षाकोठाहरूको ठूलो संख्याको बीचमा विद्यार्थी ट्राफिक व्यवस्थापन गर्ने राम्रो तरिका खोजिरहेको थियो। विद्यालयको मुख्य सरोकार मध्येको एउटा भनेको विद्यालयको दिनभरि मुख्य विद्यालय भवनमा रहेको शौचालय र अन्य सुविधाहरू प्रयोग गर्ने बालबालिकासँग थियो। प्रशासकहरूले लिखित हल पासहरूको परम्परागत प्रयोगभन्दा बाहिर जानको लागि कुशलतापूर्वक विद्यार्थी आन्दोलनहरू ट्र्याक गर्ने तरिका खोजे। बरु, तिनीहरूले कक्षाकोठामा र मुख्य विद्यालय भवनको सबै प्रवेशद्वारहरूमा पहुँच पाठकहरूको लागि प्रयोगको लागि निकटता यन्त्रहरू जारी गर्ने निर्णय गरे। यसले विद्यार्थीहरूको स्थानहरूको निगरानीलाई सक्षम बनाउँछ, उनीहरूको कक्षाकोठाबाट मुख्य भवन र पछाडि हिँड्नको लागि छुट्याइएको समयको पूर्वनिर्धारित रकम। यदि कुनै विद्यार्थीले तोकिएको समय सीमा भित्र फिर्ता रिपोर्ट गर्न असफल भएमा, प्रणालीले सामान्य अलर्ट जारी गर्दछ।

वायरलेस/वाइफाइ

जीवनको लगभग सबै क्षेत्रहरूमा जस्तै, वायरलेस र Wi-Fi प्रविधिले पहुँच नियन्त्रण स्थानमा आफ्नो बाटो इन्च गरिरहेको छ। यो दिईयो, यो अत्यावश्यक छ कि निर्माताहरूले यो प्रविधिलाई समायोजन गर्न सक्ने पाठकहरूको विकासमा ध्यान केन्द्रित गर्न र ध्यान केन्द्रित गर्दछ। यस प्रवृतिलाई सम्भावित रूपमा प्रभाव पार्न सक्ने धेरै सँगै रहेका मुद्दाहरूमध्ये परम्परागत PACS प्रणालीहरूसँगको एकीकरणको स्तर र सुरक्षा चिन्ताहरू हुन्। ताररहित यन्त्रहरू छनौट गर्दा, सिफारिस गर्दा र प्रयोग गर्दा यी कुराहरूलाई ध्यानपूर्वक विचार गर्नुपर्छ।

प्रत्येक पहुँच नियन्त्रण आवश्यकताको लागि कुनै एक-आकार-फिट-सबै समाधान नभएको कारण, तार र ताररहित प्रविधिहरू भविष्यमा एक ठाउँ हुनेछ। त्यसकारण यो पनि महत्त्वपूर्ण छ कि कसरी तार र ताररहित प्रविधिहरूले इन्टरफेस र/वा एकीकृत गर्नेछन्, विशेष गरी BYOD (तपाईंको आफ्नै यन्त्र ल्याउनुहोस्) मोडेलको वृद्धिलाई ध्यानमा राख्दै।

मोबाइल/NFC

धेरै नयाँ प्रविधिहरू जसले अन्ततः पहुँच नियन्त्रण संसारलाई पुन: आकार दिनेछन्, उपभोक्ता संसारबाट सीधै आउँछन्; विशेष रूपमा खुद्रा वाणिज्य क्षेत्रले NFC र अन्य स्थान-आधारित डाटाका लागि केही अविश्वसनीय रूपमा रोचक अनुप्रयोगहरू फेला पारेको छ। यी प्रविधिहरू प्रयोग गर्ने दिशामा परिवर्तन पहिले नै चलिरहेको छ, र यो हामी सम्भवतः भविष्यवाणी गर्न नसक्ने तरिकाहरूमा बढ्दै र विकसित हुनेछ। ग्रहण र विकासले समय लिन्छ, यद्यपि, र परीक्षण नगरिएको पानीमा हाम फाल्नुको सट्टा, सुरक्षा प्रणाली एकीकरणकर्ताहरू र अन्तिम प्रयोगकर्ताहरूका लागि पहुँच नियन्त्रणको पहिलो मिशन मानिसहरू र सम्पत्ति सुरक्षित राख्नु हो भनेर पहिचान गर्न महत्त्वपूर्ण छ। तसर्थ, निर्माताहरूले उपलब्ध सबै नयाँ र उदीयमान प्रविधिहरूको अनुगमन गर्न महत्त्वपूर्ण हुँदा, यो अझ महत्त्वपूर्ण छ कि हामीले पहुँच नियन्त्रणको मुख्य लक्ष्यलाई नदेखीकन हाम्रो उद्योगको लागि अर्थपूर्ण बनाउनेहरूलाई मात्र पछ्याउनुपर्दछ।

IT सँग मर्ज गर्दै

IT स्पेसमा भएकाहरूका लागि, पहुँच नियन्त्रणको परम्परागत रूपमा भौतिक सुरक्षा संसारमा भन्दा धेरै फरक परिभाषा भएको छ। यद्यपि, यी दुई प्रकार्यहरू, जुन एक पटक अलग-अलग संस्थाहरूद्वारा व्यवस्थित गरिएको थियो, मर्ज भई एकल अनुशासन बनिरहेको छ। पहुँच नियन्त्रणको लागि, यस प्रवृत्तिको महत्त्वलाई पहिचान गर्नु महत्त्वपूर्ण छ, र यी परिवर्तनहरूलाई कम्पनीहरूको व्यापार उद्देश्यहरूमा समावेश गरिनुपर्छ। यो अब केवल भौतिक सम्पत्ति जोगाउन पर्याप्त छैन; पहुँच नियन्त्रणको भूमिका भनेको जानकारी र अन्य IT-सम्बन्धित सम्पत्तिहरू सहित मूल्यका सबै सम्पत्तिहरूमा पहुँच नियन्त्रण गर्नु हो।

मानकहरू

PSIA, ONVIF, सुरक्षा उद्योग संघहरू र अन्य निकायहरूले सुरक्षा प्रविधिहरूको मापदण्डको धारणालाई अगाडि बढाउन काम गरेका छन्, र यी अत्यन्तै सकारात्मक लक्ष्यहरू हुन्। यी मापदण्डहरूका लागि सहमति निर्माण गर्न दर्जनौं निर्माताहरूसँग काम गर्नु एक जटिल प्रक्रिया हो, तर उद्योगले निश्चित रूपमा यो उद्देश्य पूरा गर्नका लागि सँगै काम गर्नु अन्त प्रयोगकर्ताहरूको सबैभन्दा राम्रो हितमा छ भनी मान्यता दिन्छ। नियोजित र उदीयमान पहुँच नियन्त्रण मापदण्डहरू निश्चित रूपमा आउँदैछन्, र तिनीहरू लागू भइरहेका बेला, अन्त प्रयोगकर्ताहरूले उनीहरूको विशेष सुरक्षा, बजेट र अन्य आवश्यकताहरू मिल्ने पहुँच प्रणाली निर्माण गर्न छनौट गर्ने प्रविधिहरू र उपकरणहरू प्रयोग गर्ने क्षमताबाट लाभान्वित हुनेछन्।

तपाईले देख्न सक्नुहुने रूपमा, पहुँच नियन्त्रण स्थानमा पक्कै पनि धेरै रोमाञ्चक र सकारात्मक घटनाहरू आउँदैछन्। यी विकासहरूले पहुँच नियन्त्रण प्रणालीहरू डिजाइन, डिप्लोइड र व्यवस्थित गर्ने तरिकालाई परिवर्तन गर्न गइरहेको छ, त्यसैले यो डिलरहरू र इन्टिग्रेटरहरूको लागि यी प्रवृत्तिहरूको बारेमा सचेत हुनु र उनीहरूको बुझाइ निर्माण गर्न महत्त्वपूर्ण छ। यसले प्रत्येक विशिष्ट अनुप्रयोगको अद्वितीय आवश्यकताहरूलाई सम्बोधन गरेर सुरक्षा स्तरहरू बढाउने उच्च उन्नत प्रणालीहरूको साथ आफ्ना ग्राहकहरूलाई प्रदान गर्दा तिनीहरूको तल्लो रेखा बढ्नको लागि नयाँ सम्भावनाहरू खोल्नेछ।